راهنمای نهایی برای درک فیشینگ در سال 2023

پس چه؟ فیشینگ?

فیشینگ نوعی مهندسی اجتماعی است که افراد را فریب می دهد تا رمز عبور یا ارزش خود را فاش کنند اطلاعات. حملات فیشینگ می تواند به صورت ایمیل، پیامک و تماس های تلفنی باشد.

معمولاً این حملات به عنوان خدمات و شرکت های محبوبی ظاهر می شوند که مردم به راحتی آنها را تشخیص می دهند.

وقتی کاربران روی پیوند فیشینگ در متن ایمیل کلیک می کنند، به نسخه مشابه سایتی که به آن اعتماد دارند فرستاده می شوند. در این مرحله از کلاهبرداری فیشینگ، از آنها اعتبارنامه ورود به سیستم خواسته می شود. هنگامی که آنها اطلاعات خود را در وب سایت جعلی وارد می کنند، مهاجم آنچه را که برای دسترسی به حساب واقعی خود نیاز دارد در اختیار دارد.

حملات فیشینگ می تواند منجر به سرقت اطلاعات شخصی، اطلاعات مالی یا اطلاعات سلامتی شود. هنگامی که مهاجم به یک حساب دسترسی پیدا می کند، یا دسترسی به حساب را می فروشد یا از آن اطلاعات برای هک کردن سایر حساب های قربانی استفاده می کند.

هنگامی که حساب فروخته شد، شخصی که می داند چگونه از حساب سود ببرد، اعتبار حساب را از وب تاریک خریداری می کند و از داده های سرقت شده سرمایه گذاری می کند.

در اینجا یک تصویرسازی برای کمک به درک مراحل حمله فیشینگ وجود دارد:

حملات فیشینگ به اشکال مختلفی انجام می شود. فیشینگ می تواند از طریق تماس تلفنی، پیام متنی، ایمیل یا پیام رسانه های اجتماعی کار کند.

ایمیل های فیشینگ عمومی رایج ترین نوع حمله فیشینگ هستند. حملاتی از این دست رایج هستند زیرا کمترین تلاش را می طلبند.

هکرها لیستی از آدرسهای ایمیل مرتبط با حسابهای پیپال یا شبکههای اجتماعی را میگیرند و یک پیام ارسال میکنند ارسال ایمیل انبوه به قربانیان احتمالی.

هنگامی که قربانی روی پیوند موجود در ایمیل کلیک می کند، اغلب آنها را به نسخه جعلی یک وب سایت محبوب می برد و از آنها می خواهد که با اطلاعات حساب خود وارد شوند. به محض ارسال اطلاعات حساب خود، هکر آنچه را که برای دسترسی به حساب خود نیاز دارد را در اختیار دارد.

به تعبیری، این نوع فیشینگ مانند بیرون انداختن توری در یک گله ماهی است. در حالی که سایر اشکال فیشینگ تلاش های هدفمندتری هستند.

نیزه فیشینگ زمانی است یک مهاجم یک فرد خاص را هدف قرار می دهد به جای ارسال یک ایمیل عمومی برای گروهی از افراد.

حملات فیشینگ نیزه ای سعی می کنند به طور خاص هدف را مورد خطاب قرار دهند و خود را به عنوان فردی که قربانی ممکن است بشناسد پنهان کنند.

این حملات برای یک کلاهبردار آسان تر است اگر شما اطلاعات شناسایی شخصی در اینترنت داشته باشید. مهاجم می تواند درباره شما و شبکه شما تحقیق کند تا پیامی مرتبط و قانع کننده ایجاد کند.

با توجه به میزان بالای شخصی سازی، شناسایی حملات فیشینگ نیزه ای در مقایسه با حملات فیشینگ معمولی بسیار دشوارتر است.

آنها همچنین کمتر رایج هستند، زیرا زمان بیشتری را برای مجرمان صرف می کنند تا آنها را با موفقیت از بین ببرند.

سوال: میزان موفقیت یک ایمیل spearphishing چقدر است؟

پاسخ: ایمیل های Spearphishing دارای میانگین نرخ باز شدن ایمیل هستند ٪۱۰۰ و ٪۱۰۰ از گیرندگان، روی پیوندی در ایمیل کلیک کنید.

در مقایسه با حملات فیشینگ نیزه ای، حملات نهنگ به شدت هدفمندتر هستند.

حملات صید نهنگ به دنبال افراد در یک سازمان مانند مدیر ارشد اجرایی یا مدیر ارشد مالی یک شرکت است.

یکی از متداولترین اهداف حملات نهنگ، دستکاری قربانی برای انتقال مبالغ هنگفتی به مهاجم است.

مانند فیشینگ معمولی که حمله به شکل ایمیل است، نهنگ ها ممکن است از آرم های شرکت و آدرس های مشابه برای پنهان کردن خود استفاده کنند.

در برخی موارد، مهاجم جعل هویت مدیرعامل است و از آن شخصیت برای متقاعد کردن کارمند دیگر برای افشای اطلاعات مالی یا انتقال پول به حساب مهاجمان استفاده کنید.

از آنجایی که کارمندان به احتمال کمتری درخواستی از طرف بالاتر را رد می کنند، این حملات بسیار فریبنده تر هستند.

مهاجمان اغلب زمان بیشتری را صرف ساختن حمله به نهنگ میکنند، زیرا معمولاً نتیجه بهتری خواهند داد.

نام "صید نهنگ" به این واقعیت اشاره دارد که اهداف دارای قدرت مالی (مدیر عامل) بیشتری هستند.

ماهی گیر فیشینگ نسبتا است نوع جدیدی از حملات فیشینگ و در رسانه های اجتماعی وجود دارد.

آنها از قالب سنتی ایمیل حملات فیشینگ پیروی نمی کنند.

درعوض، آنها خود را به عنوان نمایندگان خدمات مشتری شرکتها در میآورند و افراد را فریب میدهند تا از طریق پیامهای مستقیم اطلاعاتی را برای آنها ارسال کنند.

یک کلاهبرداری رایج این است که افراد را به یک وب سایت پشتیبانی مشتری جعلی بفرستید که بدافزار یا به عبارت دیگر را دانلود می کند باجافزار روی دستگاه قربانی

حمله ویشینگ زمانی است که یک کلاهبردار با شما تماس می گیرد تلاش برای جمع آوری اطلاعات شخصی از شما

کلاهبرداران معمولاً وانمود می کنند که یک تجارت یا سازمان معتبر مانند مایکروسافت، IRS یا حتی بانک شما هستند.

آنها از تاکتیکهای ترس استفاده میکنند تا شما را وادار کنند که دادههای مهم حساب را فاش کنید.

این به آنها اجازه می دهد به طور مستقیم یا غیرمستقیم به حساب های مهم شما دسترسی داشته باشند.

حملات Vishing مشکل هستند.

مهاجمان به راحتی می توانند افرادی را که شما به آنها اعتماد دارید جعل کنند.

بنیانگذار Hailbytes دیوید مکهیل را تماشا کنید که چگونه تماسهای رباتیک با فناوری آینده از بین خواهند رفت.

بیشتر حملات فیشینگ از طریق ایمیل ها انجام می شود، اما راه هایی برای شناسایی مشروعیت آنها وجود دارد.

وقتی ایمیلی را باز می کنید بررسی کنید که آیا از یک دامنه ایمیل عمومی است یا خیر (یعنی @gmail.com).

اگر از یک دامنه ایمیل عمومی باشد، به احتمال زیاد یک حمله فیشینگ است زیرا سازمان ها از دامنه های عمومی استفاده نمی کنند.

در عوض، دامنههای آنها منحصر به کسبوکارشان است (یعنی دامنه ایمیل Google @google.com است).

با این حال، حملات فیشینگ پیچیده تری وجود دارد که از یک دامنه منحصر به فرد استفاده می کنند.

انجام یک جستجوی سریع در شرکت و بررسی مشروعیت آن مفید است.

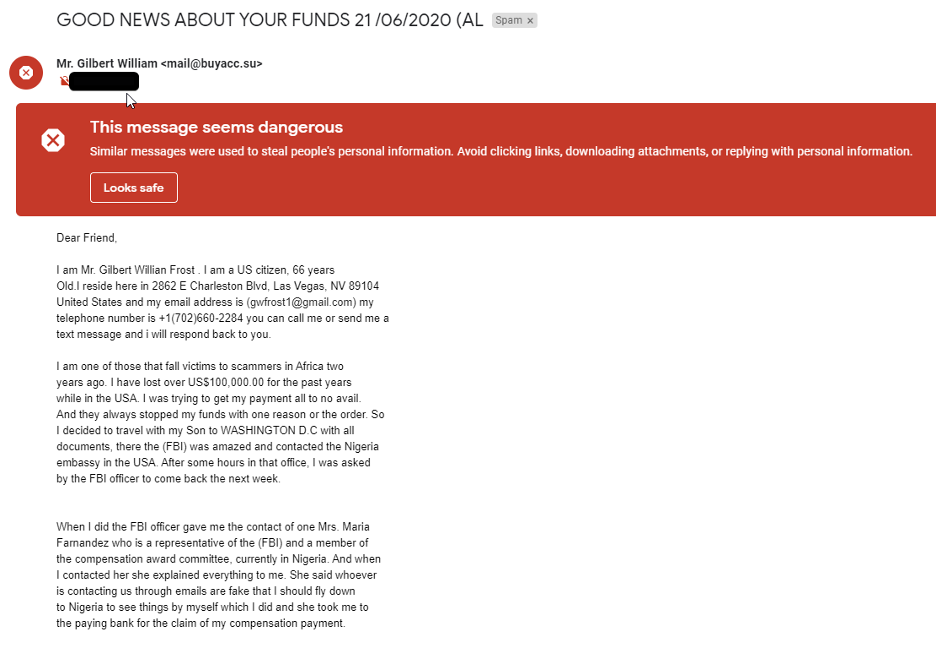

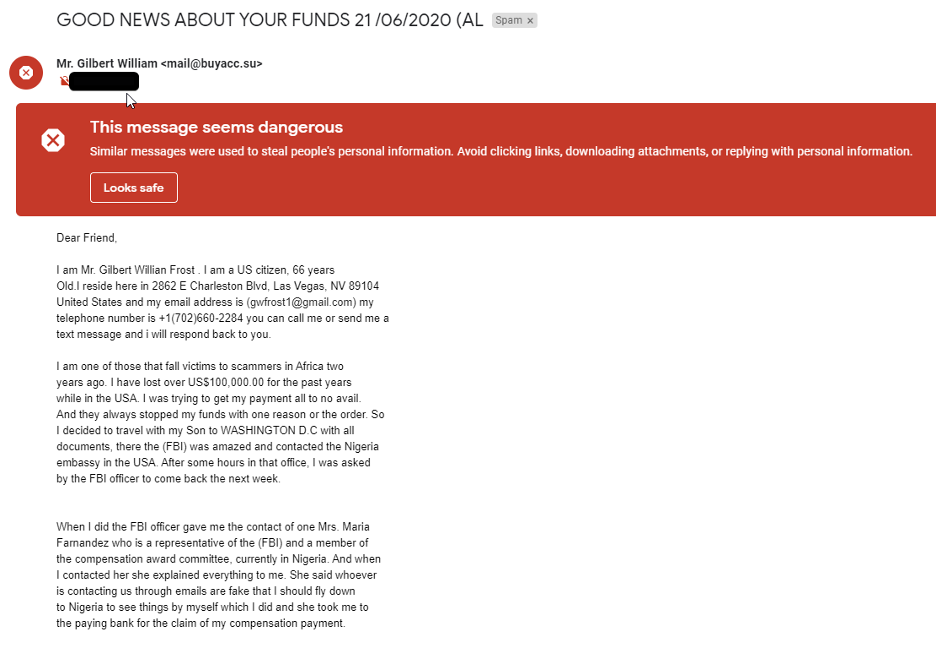

حملات فیشینگ همیشه سعی می کنند با یک سلام خوب یا همدلی با شما دوست شوند.

به عنوان مثال، چندی پیش در هرزنامه خود، یک ایمیل فیشینگ با تبریک "دوست عزیز" پیدا کردم.

قبلاً میدانستم که این یک ایمیل فیشینگ است زیرا در قسمت موضوع نوشته شده بود: «خبر خوب در مورد بودجه شما 21/06/2020».

اگر هرگز با آن مخاطب تعامل نداشتهاید، دیدن آن نوع احوالپرسی باید علامت قرمز فوری باشد.

محتویات یک ایمیل فیشینگ بسیار مهم است و شما برخی از ویژگی های متمایز را خواهید دید که بیشتر آنها را تشکیل می دهند.

اگر مطالب بیهوده به نظر می رسد، به احتمال زیاد کلاهبرداری است.

به عنوان مثال، اگر خط موضوع میگوید: «شما 1000000 دلار در قرعهکشی برنده شدید» و به یاد نمیآورید که شرکت کردهاید، این یک پرچم قرمز است.

هنگامی که محتوا احساس فوریت مانند "به شما بستگی دارد" ایجاد می کند و منجر به کلیک روی یک پیوند مشکوک می شود، به احتمال زیاد کلاهبرداری است.

ایمیل های فیشینگ همیشه یک لینک یا فایل مشکوک به آنها پیوست می کنند.

یک راه خوب برای بررسی اینکه آیا یک پیوند دارای ویروس است یا خیر، استفاده از VirusTotal است، وب سایتی که فایل ها یا پیوندها را برای بدافزار بررسی می کند.

مثالی از ایمیل فیشینگ:

در مثال، گوگل اشاره می کند که ایمیل می تواند به طور بالقوه خطرناک باشد.

تشخیص می دهد که محتوای آن با سایر ایمیل های فیشینگ مشابه مطابقت دارد.

اگر ایمیلی با اکثر معیارهای بالا مطابقت دارد، توصیه می شود آن را به reportphishing@apwg.org یا phishing-report@us-cert.gov گزارش دهید تا مسدود شود.

اگر از Gmail استفاده می کنید، گزینه ای برای گزارش ایمیل برای فیشینگ وجود دارد.

حتی اگر حملات فیشینگ به سمت کاربران تصادفی باشد، اغلب کارکنان یک شرکت را هدف قرار می دهند.

با این حال مهاجمان همیشه به دنبال پول یک شرکت نیستند، بلکه داده های آن را دنبال می کنند.

از نظر تجارت، داده ها بسیار ارزشمندتر از پول هستند و می توانند به شدت بر یک شرکت تأثیر بگذارند.

مهاجمان میتوانند از دادههای درز کرده برای تأثیرگذاری بر مردم از طریق تأثیرگذاری بر اعتماد مصرفکننده و لکهدار کردن نام شرکت استفاده کنند.

اما این تنها عواقبی نیست که می تواند از آن ناشی شود.

پیامدهای دیگر شامل تأثیر منفی بر اعتماد سرمایهگذاران، ایجاد اختلال در کسبوکار و تحریک جریمههای نظارتی بر اساس مقررات عمومی حفاظت از دادهها (GDPR) است.

آموزش کارکنان خود برای مقابله با این مشکل برای کاهش حملات فیشینگ موفق توصیه می شود.

راههای آموزش کارکنان عموماً نشان دادن نمونههایی از ایمیلهای فیشینگ و راههای شناسایی آنها است.

یکی دیگر از راه های خوب برای نشان دادن فیشینگ به کارکنان از طریق شبیه سازی است.

شبیهسازیهای فیشینگ اساساً حملات جعلی هستند که به کارمندان کمک میکنند تا فیشینگ را بدون هیچ اثر منفی تشخیص دهند.

اکنون مراحلی را که برای اجرای یک کمپین فیشینگ موفق باید بردارید را به اشتراک می گذاریم.

بر اساس گزارش وضعیت امنیت سایبری WIPRO در سال 2020، فیشینگ همچنان بزرگترین تهدید امنیتی است.

یکی از بهترین راه ها برای جمع آوری داده ها و آموزش کارکنان، اجرای یک کمپین فیشینگ داخلی است.

ایجاد یک ایمیل فیشینگ با یک پلت فرم فیشینگ می تواند به اندازه کافی آسان باشد، اما چیزهای بیشتری از ارسال وجود دارد.

ما در مورد نحوه رسیدگی به تست های فیشینگ با ارتباطات داخلی بحث خواهیم کرد.

سپس، نحوه تجزیه و تحلیل و استفاده از داده هایی که جمع آوری می کنید را بررسی خواهیم کرد.

یک کمپین فیشینگ به معنای مجازات افراد در صورت کلاهبرداری نیست. شبیه سازی فیشینگ در مورد آموزش کارکنان است که چگونه به ایمیل های فیشینگ پاسخ دهند. شما می خواهید مطمئن شوید که در مورد انجام آموزش فیشینگ در شرکت خود شفاف هستید. اطلاع رسانی به رهبران شرکت در مورد کمپین فیشینگ خود را در اولویت قرار دهید و اهداف کمپین را شرح دهید.

پس از ارسال اولین آزمایش ایمیل فیشینگ پایه خود، می توانید یک اعلامیه در سطح شرکت به همه کارمندان بدهید.

یکی از جنبه های مهم ارتباطات داخلی، ثابت نگه داشتن پیام است. اگر تست های فیشینگ خود را انجام می دهید، ایده خوبی است که یک برند ساخته شده برای مواد آموزشی خود ایجاد کنید.

ایجاد نام برای برنامه خود به کارمندان کمک می کند محتوای آموزشی شما را در صندوق ورودی خود تشخیص دهند.

اگر از یک سرویس تست فیشینگ مدیریت شده استفاده می کنید، احتمالاً آنها این را پوشش خواهند داد. محتوای آموزشی باید زودتر از موعد تولید شود تا بتوانید بلافاصله بعد از کمپین خود پیگیری کنید.

دستورالعمل ها و اطلاعات مربوط به پروتکل ایمیل فیشینگ داخلی خود را پس از آزمایش پایه خود به کارکنان خود بدهید.

شما می خواهید به همکاران خود فرصت دهید تا به آموزش پاسخ صحیح دهند.

مشاهده تعداد افرادی که ایمیل را به درستی شناسایی و گزارش می کنند، اطلاعات مهمی است که می توانید از تست فیشینگ به دست آورید.

اولویت اصلی شما برای کمپین شما چیست؟

تعهد

می توانید سعی کنید نتایج خود را بر اساس تعداد موفقیت ها و شکست ها قرار دهید، اما این اعداد لزوماً به شما در رسیدن به هدف کمک نمی کنند.

اگر شبیه سازی تست فیشینگ را اجرا کنید و هیچ کس روی پیوند کلیک نکرد، آیا این به این معنی است که آزمایش شما موفقیت آمیز بوده است؟

جواب کوتاه، نه است".

داشتن نرخ موفقیت 100٪ به معنای موفقیت نیست.

این می تواند به این معنی باشد که تشخیص فیشینگ شما بسیار آسان بوده است.

از سوی دیگر، اگر با تست فیشینگ خود، میزان شکست فوقالعادهای را دریافت کنید، میتواند معنایی کاملاً متفاوت داشته باشد.

ممکن است به این معنی باشد که کارمندان شما هنوز قادر به شناسایی حملات فیشینگ نیستند.

هنگامی که نرخ کلیک بالایی برای کمپین خود دریافت می کنید، این احتمال وجود دارد که باید سختی ایمیل های فیشینگ خود را کاهش دهید.

برای آموزش افراد در سطح فعلی زمان بیشتری صرف کنید.

شما در نهایت می خواهید نرخ کلیک لینک های فیشینگ را کاهش دهید.

ممکن است تعجب کنید که نرخ کلیک خوب یا بد با شبیه سازی فیشینگ چیست.

به گزارش sans.org، شما اولین شبیه سازی فیشینگ ممکن است نرخ کلیک متوسط 25-30٪ را به همراه داشته باشد..

به نظر می رسد که این رقم واقعاً بالایی است.

خوشبختانه گزارش دادند پس از 9-18 ماه آموزش فیشینگ، نرخ کلیک برای تست فیشینگ بود زیر 5 درصد

این اعداد می توانند به عنوان یک تخمین تقریبی از نتایج مورد نظر شما از آموزش فیشینگ کمک کنند.

برای شروع اولین شبیهسازی ایمیل فیشینگ، مطمئن شوید که آدرس IP ابزار تست را در لیست سفید قرار دهید.

این اطمینان حاصل می کند که کارمندان ایمیل را دریافت خواهند کرد.

هنگام ایجاد اولین ایمیل فیشینگ شبیه سازی شده، آن را خیلی آسان یا خیلی سخت نکنید.

همچنین باید مخاطبان خود را به خاطر بسپارید.

اگر همکاران شما کاربران جدی رسانه های اجتماعی نیستند، احتمالاً استفاده از ایمیل فیشینگ بازنشانی رمز عبور جعلی لینکدین ایده خوبی نخواهد بود. ایمیل آزمایشگر باید به اندازه کافی جذاب باشد که همه افراد شرکت شما دلیلی برای کلیک کردن داشته باشند.

برخی از نمونههایی از ایمیلهای فیشینگ با جذابیت گسترده میتوانند عبارتند از:

فقط روانشناسی نحوه دریافت پیام توسط مخاطبان را قبل از زدن ارسال به یاد داشته باشید.

به ارسال ایمیل های آموزشی فیشینگ برای کارمندان خود ادامه دهید. اطمینان حاصل کنید که برای افزایش سطح مهارت افراد به تدریج سختی را در طول زمان افزایش می دهید.

توصیه می شود ارسال ایمیل ماهانه انجام شود. اگر اغلب سازمان خود را «فیش» میکنید، احتمالاً خیلی سریع به سازمان خود دست مییابند.

گرفتن کارمندان، کمی بیحوصلگی بهترین راه برای به دست آوردن نتایج واقعیتر است.

اگر هر بار همان نوع ایمیل های «فیشینگ» را ارسال می کنید، به کارمندان خود یاد نمی دهید که چگونه به کلاهبرداری های مختلف واکنش نشان دهند.

می توانید چندین زاویه مختلف را امتحان کنید از جمله:

همانطور که کمپین های جدید ارسال می کنید، همیشه مطمئن شوید که ارتباط پیام را برای مخاطبان خود به خوبی تنظیم می کنید.

اگر یک ایمیل فیشینگ ارسال کنید که به چیزی مورد علاقه مرتبط نیست، ممکن است پاسخ زیادی از کمپین خود دریافت نکنید.

پس از ارسال کمپین های مختلف برای کارمندان خود، برخی از کمپین های قدیمی را که بار اول افراد را فریب داده بودند، به روز کنید و یک چرخش جدید در آن کمپین انجام دهید.

اگر ببینید که افراد در حال یادگیری و پیشرفت هستند، میتوانید اثربخشی آموزش خود را بگویید.

از آنجا می توانید بگویید که آیا آنها به آموزش بیشتری در مورد چگونگی شناسایی نوع خاصی از ایمیل های فیشینگ نیاز دارند یا خیر.

3 عامل وجود دارد که تعیین می کند آیا می خواهید برنامه آموزشی فیشینگ خود را ایجاد کنید یا برنامه را برون سپاری کنید.

اگر یک مهندس امنیت هستید یا در شرکت خود دارید، می توانید به راحتی یک سرور فیشینگ با استفاده از یک پلت فرم فیشینگ از قبل موجود برای ایجاد کمپین های خود ایجاد کنید.

اگر هیچ مهندس امنیتی ندارید، ایجاد برنامه فیشینگ خود ممکن است دور از ذهن باشد.

ممکن است شما یک مهندس امنیت در سازمان خود داشته باشید، اما ممکن است آنها در زمینه مهندسی اجتماعی یا تست های فیشینگ تجربه نداشته باشند.

اگر فردی باتجربه دارید، به اندازه کافی قابل اعتماد هستند تا برنامه فیشینگ خود را ایجاد کنند.

این یک عامل واقعاً بزرگ برای شرکت های کوچک تا متوسط است.

اگر تیم شما کوچک است، ممکن است کار دیگری به تیم امنیتی خود اضافه نکنید.

بسیار راحت تر است که تیم با تجربه دیگری کار را برای شما انجام دهد.

شما تمام این راهنما را بررسی کرده اید تا بفهمید چگونه می توانید کارکنان خود را آموزش دهید و آماده هستید تا از طریق آموزش فیشینگ از سازمان خود محافظت کنید.

حالا چه؟

اگر یک مهندس امنیت هستید و می خواهید اولین کمپین های فیشینگ خود را از هم اکنون شروع کنید، برای کسب اطلاعات بیشتر در مورد ابزار شبیه سازی فیشینگ که می توانید برای شروع امروز از آن استفاده کنید، به اینجا بروید.

یا…

اگر علاقه مند به یادگیری خدمات مدیریت شده برای اجرای کمپین های فیشینگ برای شما هستید، درباره اینکه چگونه می توانید دوره آزمایشی رایگان آموزش فیشینگ خود را شروع کنید، دقیقاً در اینجا بیشتر بیاموزید.

از چک لیست برای شناسایی ایمیل های غیر معمول استفاده کنید و اگر آنها فیشینگ هستند، آنها را گزارش دهید.

حتی اگر فیلترهای فیشینگ وجود دارد که می تواند از شما محافظت کند، اما 100٪ نیست.

ایمیل های فیشینگ به طور مداوم در حال تغییر هستند و هرگز یکسان نیستند.

به از شرکت خود محافظت کنید از حملات فیشینگ که می توانید در آن شرکت کنید شبیه سازی فیشینگ برای کاهش شانس حملات فیشینگ موفق

ما امیدواریم که از این راهنما به اندازه کافی یاد گرفته باشید تا بفهمید که برای کاهش احتمال حمله فیشینگ به کسب و کار خود چه کاری باید انجام دهید.

لطفاً اگر سؤالی در مورد ما دارید یا میخواهید دانش یا تجربه خود را در مورد کمپینهای فیشینگ به اشتراک بگذارید، کامنت بگذارید.

فراموش نکنید که این راهنما را به اشتراک بگذارید و آن را منتشر کنید!

Hailbytes

9511 کوئین نگهبان CT.

لورل، MD 20723

تلفن: (732) 771 9995

ایمیل: info@hailbytes.com