آگاهی از فیشینگ: چگونه اتفاق می افتد و چگونه می توان از آن جلوگیری کرد

چرا مجرمان از حمله فیشینگ استفاده می کنند؟

بزرگترین آسیب پذیری امنیتی در یک سازمان چیست؟

مردم!

هر زمان که بخواهند کامپیوتری را آلوده کنند یا به مهمی دسترسی پیدا کنند اطلاعات مانند شماره حساب، رمز عبور یا شماره پین، تنها کاری که باید انجام دهند این است که بپرسند.

فیشینگ حملات رایج هستند زیرا عبارتند از:

- آسان برای انجام دادن - یک کودک 6 ساله می تواند یک حمله فیشینگ انجام دهد.

- مقیاس پذیر - آنها از حملات spear-phishing که به یک نفر ضربه می زند تا حملات به کل سازمان را شامل می شود.

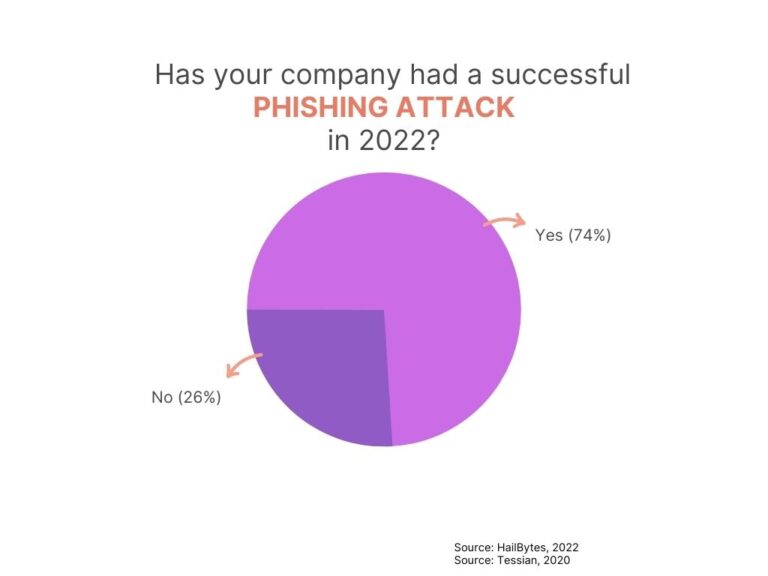

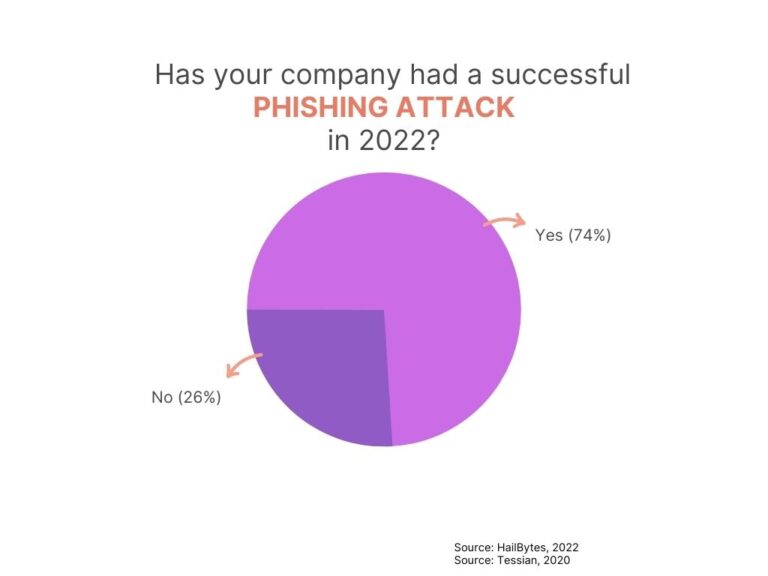

- بسیار موثر - 74٪ سازمانها یک حمله فیشینگ موفقیت آمیز را تجربه کرده اند.

- اعتبار اکانت جیمیل – $80

- پین کارت اعتباری - $20

- اعتبار بانکی آنلاین برای حساب های با حداقل $ 100 در آنها - $40

- حساب های بانکی با حداقل $ 2,000 - $120

احتمالاً دارید فکر می کنید، "وای، حساب های من برای دلار پایین تر می رود!"

و این حقیقت دارد.

انواع دیگری از حسابها وجود دارند که قیمت بسیار بالاتری دارند زیرا راحتتر میتوانند نقل و انتقالات پول را ناشناس نگه دارند.

حسابهایی که دارای رمزنگاری هستند، جکپات برای کلاهبرداران فیشینگ هستند.

نرخ های جاری برای حساب های رمزنگاری شده عبارتند از:

- Coinbase - $610

- Blockchain.com – $310

- Binance - $410

همچنین دلایل غیر مالی دیگری برای حملات فیشینگ وجود دارد.

حملات فیشینگ می تواند توسط دولت-ملت ها برای هک کردن سایر کشورها و استخراج داده های آنها مورد استفاده قرار گیرد.

حملات می تواند برای انتقام گیری شخصی یا حتی برای از بین بردن شهرت شرکت ها یا دشمنان سیاسی باشد.

دلایل حملات فیشینگ بی پایان است…

حمله فیشینگ چگونه شروع می شود؟

حمله فیشینگ معمولاً با آمدن مجرم و ارسال پیام به شما شروع می شود.

آنها ممکن است یک تماس تلفنی، یک ایمیل، یک پیام فوری یا یک پیام کوتاه به شما بدهند.

آنها می توانند ادعا کنند که فردی هستند که برای یک بانک کار می کند، شرکت دیگری که با آن تجارت می کنید، یک سازمان دولتی یا حتی وانمود می کند که فردی در سازمان شماست.

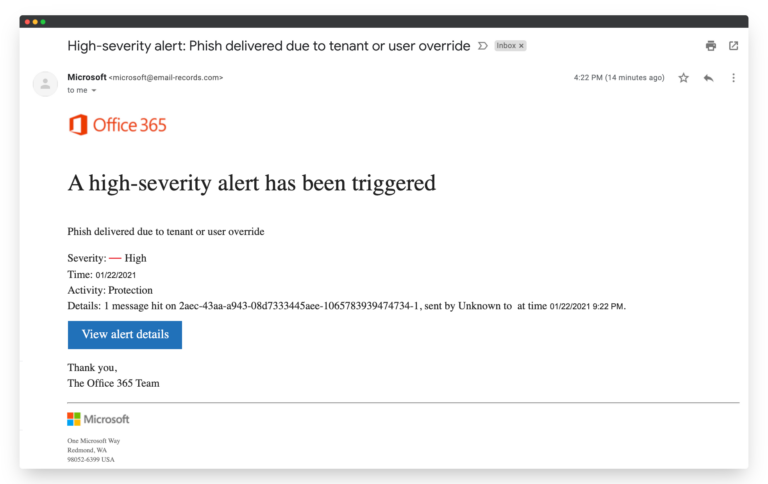

ممکن است یک ایمیل فیشینگ از شما بخواهد که روی یک پیوند کلیک کنید یا یک فایل را دانلود و اجرا کنید.

ممکن است فکر کنید که این یک پیام قانونی است، روی پیوند داخل پیام آنها کلیک کنید و وارد سایتی شوید که به نظر می رسد وب سایت سازمان مورد اعتماد شما باشد.

در این مرحله کلاهبرداری فیشینگ کامل شده است.

شما اطلاعات خصوصی خود را به مهاجم تحویل داده اید.

چگونه از حمله فیشینگ جلوگیری کنیم

استراتژی اصلی برای جلوگیری از حملات فیشینگ، آموزش کارکنان و ایجاد آگاهی سازمانی است.

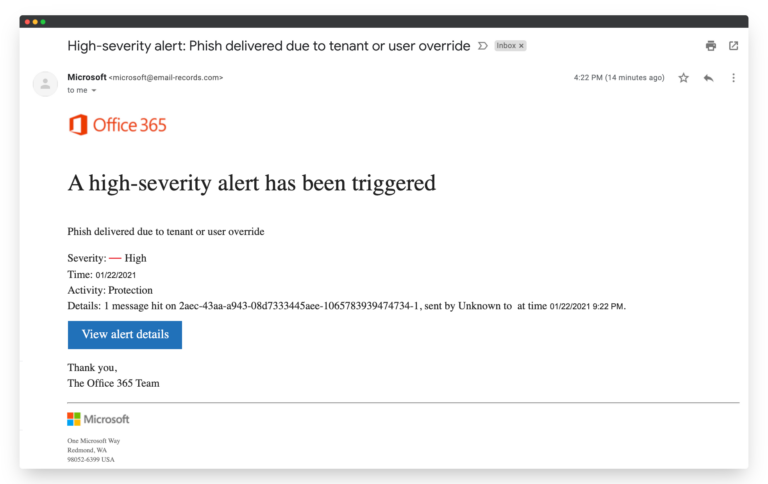

بسیاری از حملات فیشینگ مانند ایمیل های قانونی به نظر می رسند و می توانند از فیلتر هرزنامه یا فیلترهای امنیتی مشابه عبور کنند.

در نگاه اول، پیام یا وب سایت ممکن است با استفاده از یک طرح آرم شناخته شده و غیره واقعی به نظر برسد.

خوشبختانه، شناسایی حملات فیشینگ چندان دشوار نیست.

اولین چیزی که باید به آن توجه کنید آدرس فرستنده است.

اگر آدرس فرستنده تغییری در دامنه وبسایتی است که ممکن است به آن عادت داشته باشید، ممکن است بخواهید با احتیاط ادامه دهید و روی چیزی در متن ایمیل کلیک نکنید.

همچنین میتوانید در صورت وجود پیوند، به آدرس وبسایتی که در آن هدایت میشوید نگاه کنید.

برای ایمن بودن، باید آدرس سازمانی را که می خواهید از آن بازدید کنید در مرورگر تایپ کنید یا از موارد دلخواه مرورگر استفاده کنید.

مراقب پیوندهایی باشید که وقتی ماوس را روی آن قرار میدهید، دامنهای را نشان میدهد که با شرکت ارسال کننده ایمیل یکی نیست.

محتوای پیام را با دقت بخوانید و نسبت به همه پیامهایی که از شما میخواهند دادههای خصوصی خود را ارسال کنید یا اطلاعات را تأیید کنید، فرمها را پر کنید یا فایلها را دانلود و اجرا کنید، شک کنید.

همچنین اجازه ندهید محتوای پیام شما را فریب دهد.

مهاجمان اغلب سعی میکنند شما را بترسانند تا شما را وادار کنند روی یک پیوند کلیک کنید یا برای دریافت اطلاعات شخصی به شما پاداش دهند.

در طول یک بیماری همهگیر یا اضطراری ملی، کلاهبرداران فیشینگ از ترس افراد سوء استفاده میکنند و از محتوای خط موضوع یا بدنه پیام برای ترساندن شما از اقدام و کلیک کردن روی پیوند استفاده میکنند.

همچنین، اشتباهات املایی یا دستور زبان را در پیام ایمیل یا وب سایت بررسی کنید.

نکته دیگری که باید در نظر داشته باشید این است که اکثر شرکت های مورد اعتماد معمولاً از شما نمی خواهند که داده های حساس را از طریق وب یا پست ارسال کنید.

به همین دلیل است که هرگز نباید روی پیوندهای مشکوک کلیک کنید یا هر نوع داده حساسی را ارائه دهید.

در صورت دریافت ایمیل فیشینگ چه کنم؟

اگر پیامی دریافت کردید که شبیه حمله فیشینگ است، سه گزینه دارید.

- آن را حذف کنید.

- با تماس با سازمان از طریق کانال ارتباطی سنتی آن، محتوای پیام را تأیید کنید.

- می توانید پیام را برای تجزیه و تحلیل بیشتر به بخش امنیت فناوری اطلاعات خود ارسال کنید.

شرکت شما در حال حاضر باید اکثر ایمیل های مشکوک را بررسی و فیلتر کند، اما هر کسی می تواند قربانی شود.

متأسفانه، کلاهبرداری های فیشینگ یک تهدید رو به رشد در اینترنت هستند و افراد بد همیشه در حال توسعه تاکتیک های جدید برای ورود به صندوق ورودی شما هستند.

به خاطر داشته باشید که در نهایت، شما آخرین و مهمترین لایه دفاعی در برابر تلاش های فیشینگ هستید.

چگونه یک حمله فیشینگ را قبل از وقوع متوقف کنیم

از آنجایی که حملات فیشینگ برای موثر بودن به خطای انسانی متکی است، بهترین گزینه آموزش افراد در کسب و کارتان است که چگونه از طعمه گرفتن اجتناب کنند.

این بدان معنا نیست که شما باید یک جلسه یا سمینار بزرگ در مورد نحوه جلوگیری از حمله فیشینگ داشته باشید.

راههای بهتری برای یافتن شکافها در امنیت و بهبود واکنش انسانی شما به فیشینگ وجود دارد.

2 قدمی که می توانید برای جلوگیری از کلاهبرداری فیشینگ بردارید

A شبیه ساز فیشینگ نرم افزاری است که به شما امکان می دهد یک حمله فیشینگ را بر روی تمام اعضای سازمان خود شبیه سازی کنید.

شبیهسازهای فیشینگ معمولاً با الگوهایی همراه هستند که به پنهان کردن ایمیل به عنوان یک فروشنده قابل اعتماد یا تقلید قالبهای ایمیل داخلی کمک میکنند.

شبیهسازهای فیشینگ فقط ایمیل را ایجاد نمیکنند، بلکه به راهاندازی وبسایت جعلی کمک میکنند که در صورت عدم موفقیت در آزمون، گیرندگان اعتبار خود را وارد کنند.

به جای سرزنش آنها به خاطر افتادن در تله، بهترین راه برای رسیدگی به این وضعیت ارائه اطلاعات در مورد نحوه ارزیابی ایمیل های فیشینگ در آینده است.

اگر فردی در آزمون فیشینگ مردود شد، بهتر است فقط لیستی از نکات مربوط به شناسایی ایمیل های فیشینگ را برای او ارسال کنید.

حتی می توانید از این مقاله به عنوان مرجعی برای کارمندان خود استفاده کنید.

یکی دیگر از مزایای اصلی استفاده از یک شبیه ساز فیشینگ خوب این است که می توانید تهدیدات انسانی را در سازمان خود اندازه گیری کنید، که اغلب پیش بینی آن دشوار است.

ممکن است یک سال و نیم طول بکشد تا کارکنان را به سطح ایمن از کاهش آموزش آموزش دهد.

انتخاب زیرساخت شبیه سازی فیشینگ مناسب برای نیازهای خود بسیار مهم است.

اگر در یک کسب و کار شبیه سازی فیشینگ انجام می دهید، کار شما آسان تر خواهد شد

اگر شما یک MSP یا MSSP هستید، ممکن است لازم باشد تست های فیشینگ را در چندین کسب و کار و مکان انجام دهید.

انتخاب راه حل مبتنی بر ابر بهترین گزینه برای کاربرانی است که چندین کمپین را اجرا می کنند.

در Hailbytes، ما پیکربندی کرده ایم GoPhish، یکی از محبوب ترین چارچوب های فیشینگ منبع باز به عنوان یک یک نمونه آسان برای استفاده در AWS.

بسیاری از شبیهسازهای فیشینگ در مدل سنتی Saas ارائه میشوند و قراردادهای تنگاتنگی با آنها دارند، اما GoPhish در AWS یک سرویس مبتنی بر ابر است که در آن شما به جای قرارداد 1 یا 2 ساله، با نرخ اندازهگیری شده پرداخت میکنید.

مرحله 2. آموزش آگاهی از امنیت

یکی از مزایای کلیدی دادن به کارکنان آگاهی امنیتی آموزش محافظت از آنها در برابر سرقت هویت، سرقت بانک، و مدارک تجاری دزدیده شده است.

آموزش آگاهی از امنیت برای بهبود توانایی کارکنان در شناسایی تلاش های فیشینگ ضروری است.

دورهها میتوانند به آموزش کارکنان برای شناسایی تلاشهای فیشینگ کمک کنند، اما فقط تعداد کمی از آنها بر کسبوکارهای کوچک تمرکز میکنند.

برای شما به عنوان یک صاحب کسب و کار کوچک می تواند وسوسه انگیز باشد که هزینه های دوره را با ارسال چند ویدیوی یوتیوب در مورد آگاهی امنیتی کاهش دهید…

اما کارکنان به ندرت به یاد می آورد این نوع تمرین برای بیش از چند روز.

Hailbytes دورهای دارد که ترکیبی از ویدیوها و آزمونهای سریع دارد، بنابراین میتوانید پیشرفت کارمندان خود را ردیابی کنید، ثابت کنید که تدابیر امنیتی وجود دارد، و شانس خود را برای کلاهبرداری فیشینگ کاهش دهید.

می توانید دوره ما در مورد Udemy را اینجا ببینید یا روی دوره زیر کلیک کنید:

اگر علاقه مند به اجرای یک شبیه سازی رایگان فیشینگ برای آموزش کارکنان خود هستید، به AWS بروید و GoPhish را بررسی کنید!

شروع کار آسان است و اگر برای راه اندازی به کمک نیاز داشتید، همیشه می توانید با ما تماس بگیرید.