فیشینگ ایمیل یک تهدید امنیتی بزرگ برای مشاغل در هر اندازه است. در واقع، آنها راه شماره یک هستند که هکرها به شبکه های شرکت دسترسی پیدا می کنند.

به همین دلیل برای کارمندان بسیار مهم است که بتوانند ایمیل های فیشینگ را با دیدن آنها شناسایی کنند.

در این پست وبلاگ، نحوه استفاده از شبیهسازیهای فیشینگ GoPhish را برای آموزش تشخیص حملات فیشینگ به کارمندان خود توضیح خواهیم داد.

ما همچنین نکاتی را در مورد اینکه چگونه میتوانید خطر به خطر افتادن کسبوکارتان توسط حمله فیشینگ را کاهش دهید، ارائه خواهیم داد.

GoPhish چیست؟

اگر با Gophish آشنایی ندارید، ابزاری است که به شما امکان می دهد ایمیل های فیشینگ شبیه سازی شده را برای کارمندان خود ارسال کنید.

این یک راه عالی برای آموزش آنها در مورد نحوه شناسایی ایمیل های فیشینگ و همچنین آزمایش دانش آنها در مورد این موضوع است.

چگونه می توانید از GoPhish استفاده کنید؟

مرحله شماره 1. اجرای GoPhish را دریافت کنید

برای استفاده از Gophish به سرور لینوکس با Golang و GoPhish نیاز دارید.

می توانید سرور GoPhish خود را راه اندازی کنید و قالب ها و صفحات فرود خود را ایجاد کنید.

از طرف دیگر، اگر میخواهید در زمان صرفهجویی کنید و به قالبها و پشتیبانی ما دسترسی داشته باشید، میتوانید یک حساب کاربری در یکی از سرورهای ما که GoPhish را اجرا میکند ایجاد کنید و سپس تنظیمات خود را پیکربندی کنید.

گام 2. یک سرور SMTP در حال اجرا دریافت کنید

اگر از قبل یک سرور SMTP دارید، می توانید از این کار صرف نظر کنید.

اگر سرور SMTP ندارید، دست و پنجه نرم کنید!

بسیاری از ارائه دهندگان خدمات ابری بزرگ و ارائه دهندگان خدمات ایمیل، ارسال ایمیل به صورت برنامه ای را دشوارتر می کنند.

قبلاً میتوانستید از سرویسهایی مانند Gmail، Outlook یا Yahoo برای آزمایش فیشینگ استفاده کنید، اما از آنجایی که گزینههایی مانند «فعال کردن دسترسی کمتر امن به برنامه» توسط این سرویسها برای پشتیبانی از POP3/IMAP غیرفعال میشوند، این گزینهها در حال کاهش هستند.

پس تیم قرمز چیست یا امنیت سایبری مشاور برای انجام؟

پاسخ این است که سرور SMTP خود را بر روی یک میزبان سرور خصوصی مجازی (VPS) مناسب SMTP تنظیم کنید.

من در اینجا راهنمای اصلی میزبان VPS مناسب SMTP را آماده کرده ام، و اینکه چگونه می توانید به راحتی سرور SMTP با قابلیت تولید ایمن خود را با استفاده از Poste.io و Contabo به عنوان مثال راه اندازی کنید: https://hailbytes.com/how -برای-تنظیم-یک-سرور-ایمیل-smtp-کار-برای-تست-فیش/

مرحله شماره 3. شبیه سازی های آزمایش فیش خود را ایجاد کنید

هنگامی که یک سرور ایمیل در حال اجرا دارید، می توانید شبیه سازی های خود را شروع کنید.

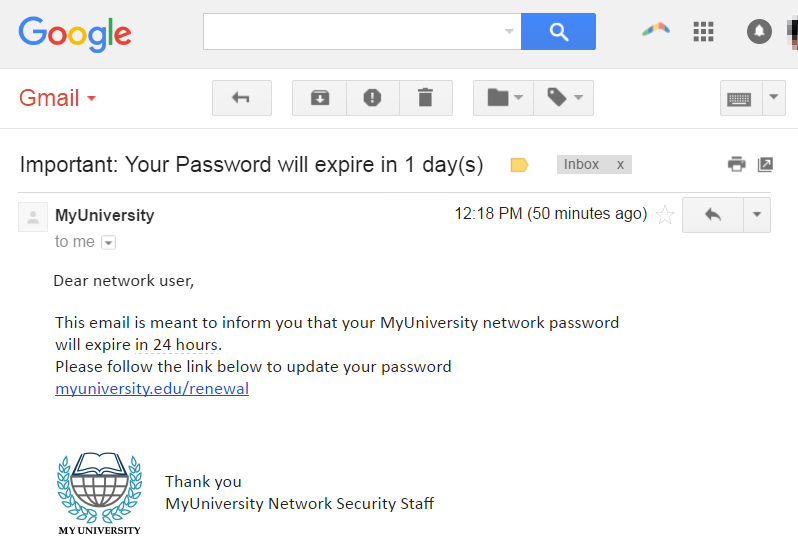

هنگام ایجاد شبیه سازی های خود، مهم است که آنها را تا حد امکان واقعی کنید. این به معنای استفاده از لوگوها و برندهای واقعی شرکت و همچنین نام واقعی کارکنان است.

همچنین باید سعی کنید از سبک ایمیل های فیشینگ که در حال حاضر توسط هکرها ارسال می شود، تقلید کنید. با این کار می توانید بهترین آموزش های ممکن را به کارکنان خود ارائه دهید.

مرحله شماره 4. ارسال شبیه سازی تست فیش

هنگامی که شبیه سازی های خود را ایجاد کردید، می توانید آنها را برای کارمندان خود ارسال کنید.

توجه به این نکته ضروری است که نباید تعداد زیادی شبیه سازی را به طور همزمان ارسال کنید، زیرا ممکن است آنها را تحت تأثیر قرار دهد.

همچنین اگر بیش از 100 کارمند اعزام می کنید فیش با آزمایش شبیه سازی ها به یکباره، باید مطمئن شوید که آدرس IP سرور SMTP خود را گرم می کنید تا از مشکلات تحویل جلوگیری کنید.

می توانید راهنمای من در مورد گرمایش IP را در اینجا بررسی کنید: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

همچنین باید به کارکنان زمان کافی برای تکمیل شبیه سازی بدهید تا احساس عجله نکنند.

24-72 ساعت زمان مناسبی برای اکثر موقعیت های تست است.

#5. کارمندان خود را بررسی کنید

پس از اینکه آنها شبیه سازی را کامل کردند، می توانید به آنها توضیح دهید که چه کارهایی را به خوبی انجام داده اند و کجا می توانند پیشرفت کنند.

توضیح دادن به کارکنان می تواند شامل بررسی نتایج کلی کمپین، پوشش راه های شناسایی شبیه سازی فیش مورد استفاده در آزمون و برجسته کردن دستاوردهایی مانند کاربرانی باشد که شبیه سازی فیشینگ را گزارش کرده اند.

با استفاده از شبیهسازیهای فیشینگ GoPhish، میتوانید به کارکنان خود بیاموزید که چگونه ایمیلهای فیشینگ را سریع و ایمن شناسایی کنند.

این به کاهش خطر به خطر افتادن کسب و کار شما توسط یک حمله فیشینگ واقعی کمک می کند.

اگر با Gophish آشنایی ندارید، توصیه می کنیم آن را بررسی کنید. این یک ابزار عالی است که می تواند به کسب و کار شما کمک کند از حملات فیشینگ در امان بمانند.

میتوانید نسخه آماده برای استفاده GoPhish را در AWS با پشتیبانی Hailbytes در اینجا راهاندازی کنید.

اگر این پست وبلاگ را مفید یافتید، به شما توصیه می کنیم آن را با شبکه خود به اشتراک بگذارید. همچنین از شما دعوت می کنیم تا برای نکات و توصیه های بیشتر در مورد نحوه ایمن ماندن آنلاین، ما را در رسانه های اجتماعی دنبال کنید. با تشکر برای خواندن!

آیا از شبیه سازی های فیشینگ GoPhish در سازمان خود استفاده می کنید؟

آیا این پست وبلاگ به شما کمک کرد چیز جدیدی در مورد Gophish بیاموزید؟ در قسمت نظرات پایین ما را آگاه کنید.